Identity security is geen product maar een ketenprobleem!

Nieuws

|

19 maart 2026

|

3 min read

“Iranian hackers in de weer” klinkt als iets voor de headlines. In de praktijk begint het vaak een stuk minder spectaculair: een geldig account, een gemiste policy en net iets te veel rechten.

Een recente claim dat een Entra ID-tenant binnen twee uur volledig gecompromitteerd kan worden zonder CVE’s, klinkt als marketing. Toch is het technisch gezien geen uitzonderlijk scenario. De oorzaak zit zelden in één kwetsbaarheid, maar in de combinatie van identity, configuratie en bereikbaarheid.

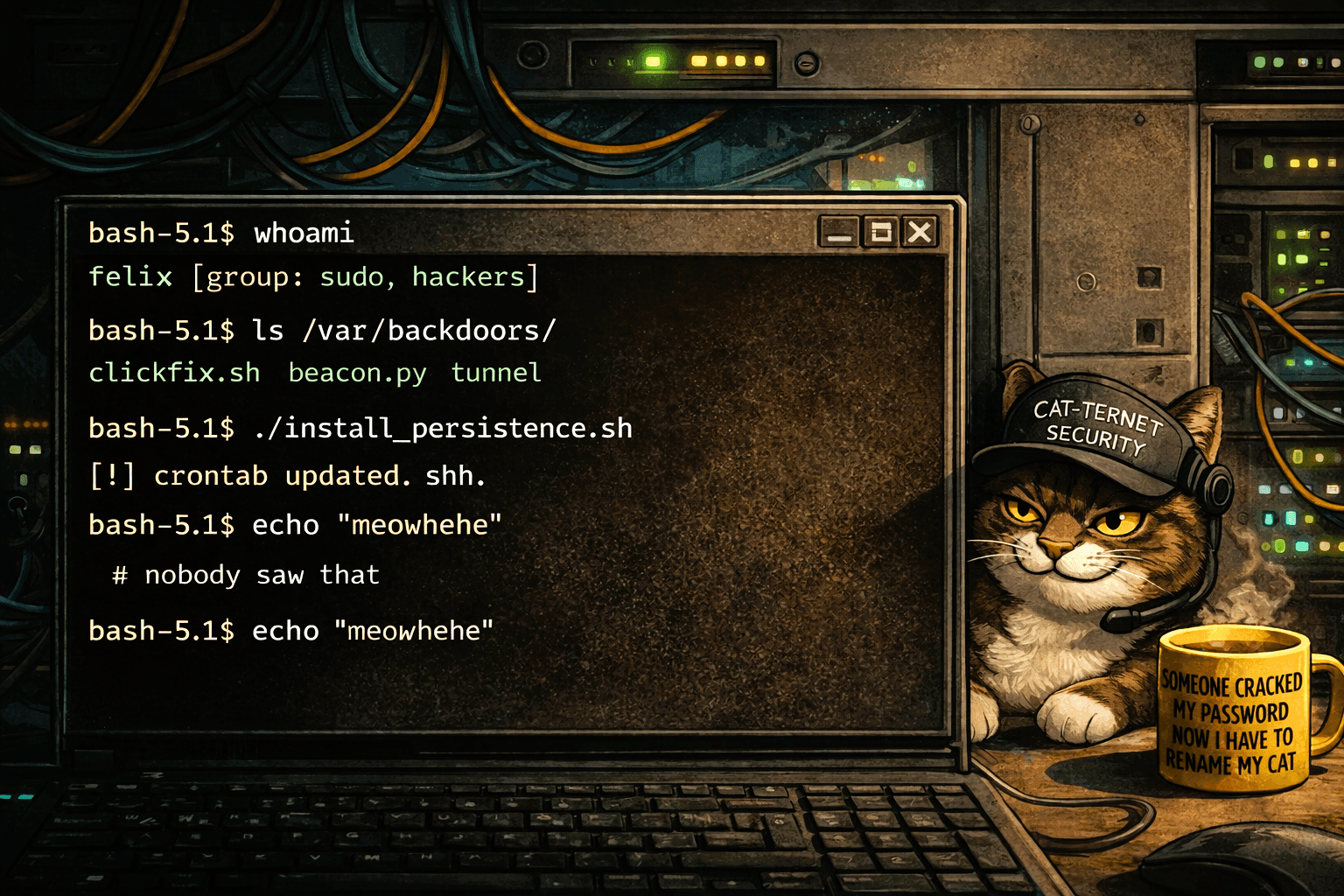

In moderne omgevingen verschuift de aanval van exploit naar attack path chaining. Denk aan een gebruiker met legacy authentication, een service account zonder MFA en een rol met te brede rechten. Individueel verdedigbaar, gezamenlijk risicovol. Vanuit daar volgen technieken zoals token misuse, consent phishing en privilege escalation via misconfiguraties in Entra ID. Geen kwetsbaarheid in software, maar in samenhang.

Microsoft beschreef in 2023 hoe Iraanse APT-groepen via password spray-aanvallen toegang verkregen tot Microsoft 365-omgevingen en vervolgens legitieme accounts gebruikten voor discovery en laterale beweging. Daarbij werd tooling ingezet om identity- en cloudomgevingen in kaart te brengen en verder uit te breiden zonder afhankelijk te zijn van traditionele exploits.

Voor organisaties is dit een ongemakkelijke realiteit. Logging is vaak aanwezig, maar niet gecorreleerd. Policies zijn ingericht, maar bevatten uitzonderingen. Segmentatie stopt bij het netwerk, terwijl de aanval juist via identity beweegt.

Oplossingsgericht vraagt dit om twee dingen:

Inzicht in attack paths: een Security Gap Analyse brengt niet alleen losse risico’s in kaart, maar juist de ketens die leiden tot impact, inclusief prioritering en uitvoerbare maatregelen

Continue detectie en response op gedragsniveau: een Managed XDR-oplossing correleert identity, endpoint- en netwerkdata en kan automatisch ingrijpen bij afwijkend gedrag zoals privilege-escalaties of sessiemisbruik

De uitdaging is daarmee niet per se technischer geworden, maar relationeler: hoe hangen componenten samen, en waar ontstaan ongewenste paden?

De relevante vraag is daarom niet: “zijn we compliant?” maar:

welke routes bestaan er vandaag in onze omgeving die we zelf nog niet zien?

Cybersecurity is hard werken

Ontdek hoe we uw organisatie kunnen beschermen — zonder onnodige complexiteit.